智慧家電使人們的生活娛樂更加便利,但你知道家中電視可能潛藏著風險嗎?據新聞報導,2019年曾發生過駭客針對Google自製串流裝置以及智慧聯網電視發動攻擊,駭客利用了通用隨插即用(UPnP)協定取得電視盒的主控權,並透過該協定取得網路中各項裝置的使用權,使用者的裝置將被允許由遠端駭客操作,相關機密資料包含:裝置連結的Wi-Fi網路、連網時間、配對的藍芽裝置,甚至設定的鬧鐘等都可能曝露於公開網路,此舉雖為駭客警示廠商產品有資安漏洞而非惡意攻擊,但也讓人陷入是否被監控的疑慮之中。

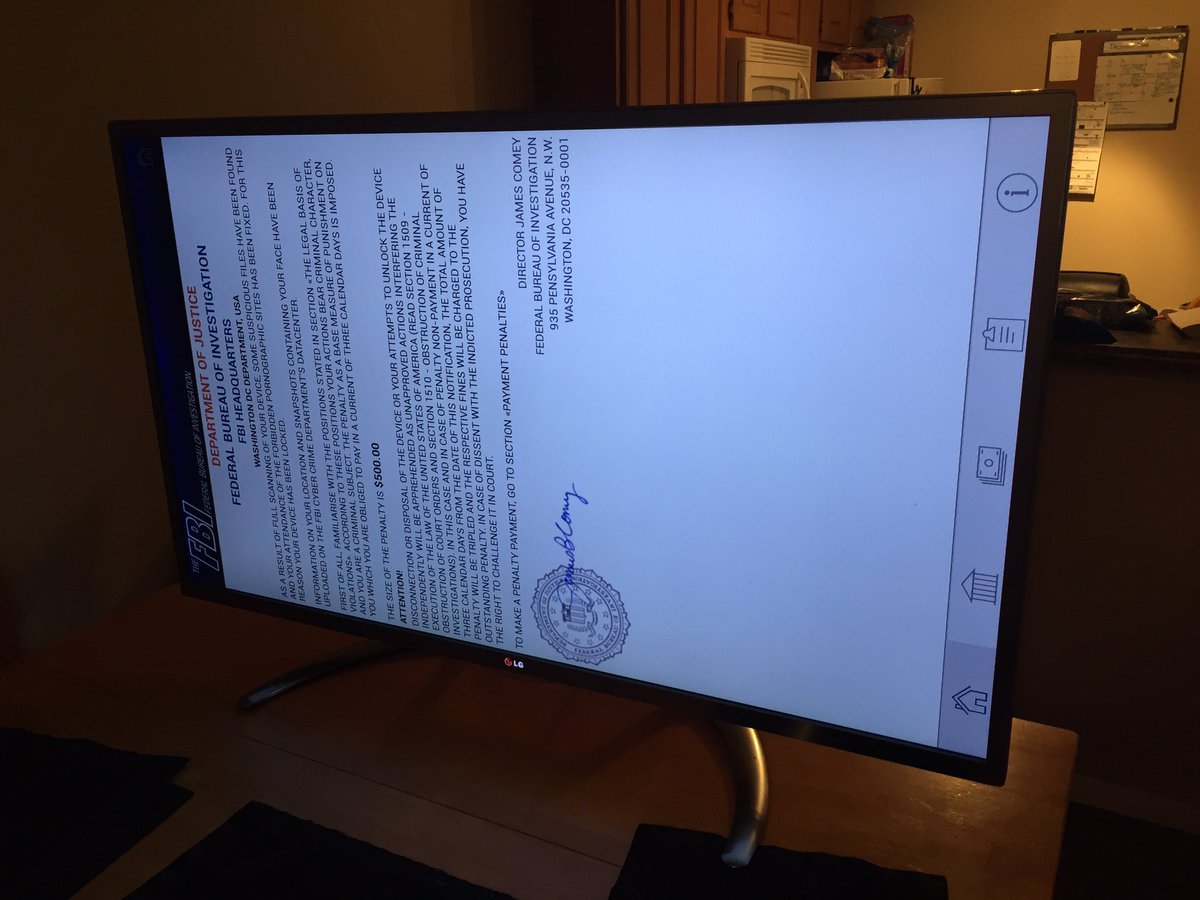

早在2016年,美國民眾Darren Cauthon就遭遇自家智慧電視遭Android惡意程式感染,被勒索要求支付500美金以解鎖的案例,最後透過重設電視才得以解除危機。

(圖片來源:@darrencauthon)@darrencauthon

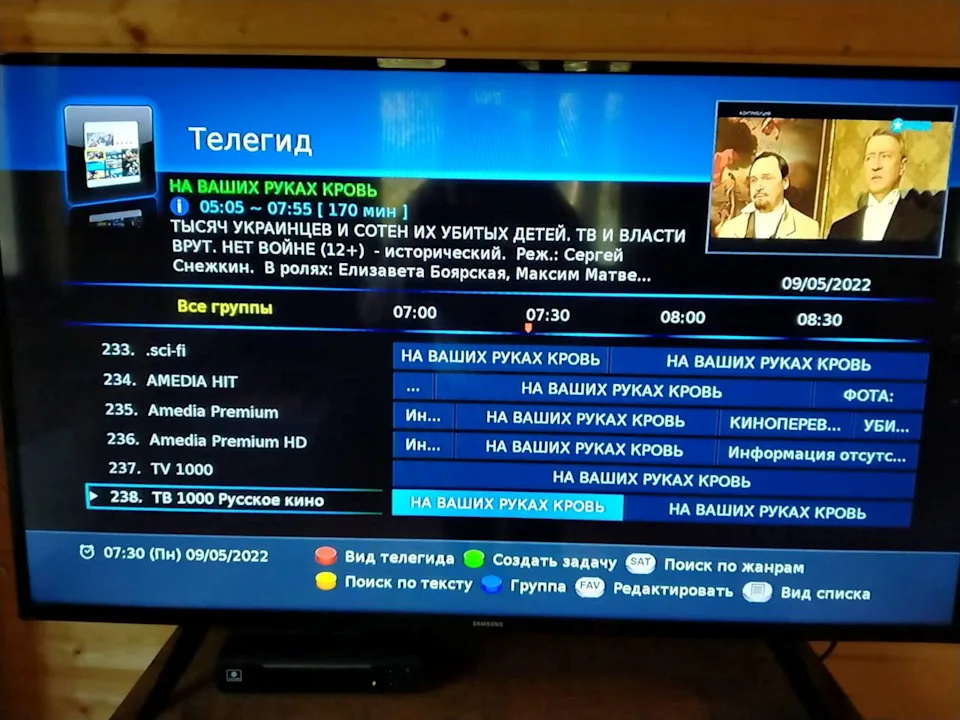

據美國FBI指出,相較手機、筆電等行動裝置,電視製造商更容易忽略數位安全的重要性,因智慧電視內建的攝影機、麥克風或是任何跟隱私相關的設定,都可能成為駭客攻擊的目標。而不僅外接式的電視盒有風險,有線電視的智慧系統也有被駭入的案例,2022年烏俄戰爭期間,就曾發生駭客入侵有線電視的智慧系統,發佈反戰標語的事件。

(圖擷取自新聞畫面)

個資危機如何解?

裝置檢測這樣做,隱私安全有把握

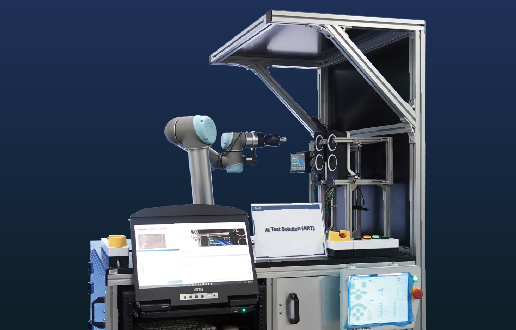

百佳泰統整出民眾在使用智慧串流裝置時常遇到的問題,建議廠商可以從三個主要問題層面,進行全面性的資安檢測:

- 1. 瀏覽盜版影音網站

- 據資安業者統計,台灣去年三級警戒期間盜版影音網站連結比例激增,這類網站中暗藏許多可疑的連結,可遵循OWASP IoT TOP 10,在出廠前就執行物聯網弱點檢測。

。 - AIOT應用服務

- 2. 下載來路不明未經驗證的追劇程式

- 當心貪小便宜的心態正中駭客下懷!主打免費、無限看的APP程式因其無法追溯源頭,很容易被植入駭客程式,不僅侵權觸法也可能外洩信用卡的資料,遭有心人士利用,因此建議相關資安人員可透過第三方工具檢測漏洞,排除可能性。

- 資訊安全檢測中心

- 3. 購買未經驗證的電視機上盒

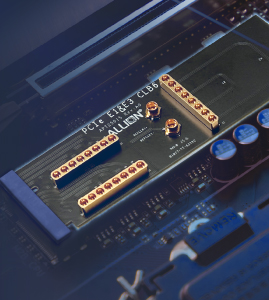

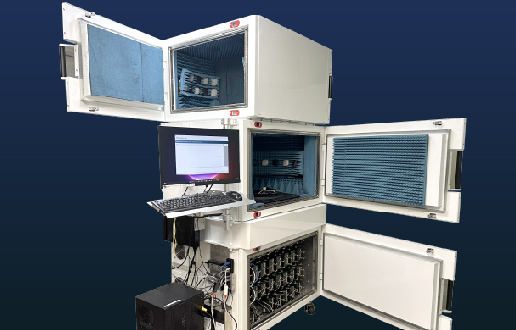

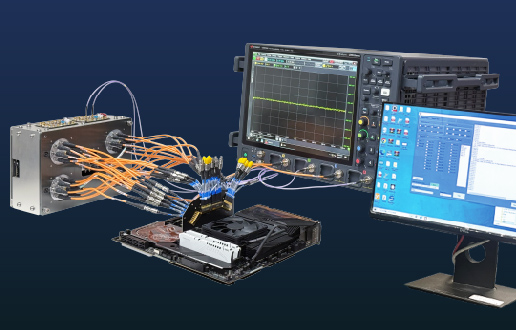

- 如同前項所述,貪小便宜的後果往往得不償失,白牌機上盒無法追溯製造源頭以及內建軟體是否已暗藏惡意程式,此外機上盒多以早期的Android4.0作業系統為主,普遍存在舊系統版本資安漏洞、無法即時更新並修補漏洞的問題,需透過以下四項目共16點功能檢測是否有疑慮:

- 可用性

1. 系統更新

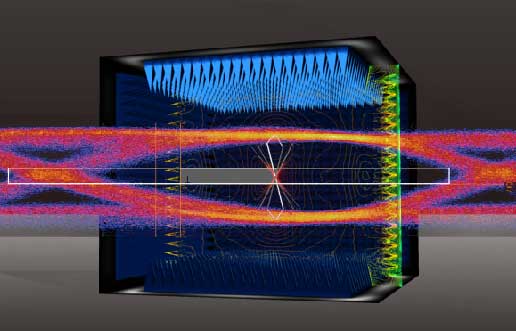

2. Wi-Fi及藍牙模糊測試

3. 安全性回報 - 身份識別

1. 工程模式

2. 繳費功能身份識別 - 隱私加密

1. 登入保密功能

2. 最小化通訊埠

3. 資料傳輸

4. 敏感性資料存取

5. 資料記錄刪除

6. 資料儲存保護 - 安全功能

1. 作業系統常見漏洞

2. 實體埠安全

3. 敏感性資料儲存

4. Wi-Fi網路熱點

5. 內建軟體安全

經過以上一系列的檢測後,可避免絕大多數消費者在輸入個資或安裝軟體後,裝置被植入惡意程式,遭軟體綁架或者取得裝置的使用權,造成使用者數據隱私公諸於網路世界的危機。若您對本篇文章中關於智慧裝置的風險分享或百佳泰的服務解決方案有興趣或任何疑問,都歡迎與我們聯繫。